Log4J scanner en PowerShell & Shell pour Windows et Linux

Log4J scanner en PowerShell & Shell pour Windows et Linux

Hello ! Alors aujourd’hui je voulais juste vous partager un petit scanner de vulnérabilités qui a été développé par l’entreprise Genevoise e-Xpert Solutions et qui permet de détecter les vulnérabilités liées à Log4J pour vos serveurs .

https://github.com/e-XpertSolutions/atdefense-research

Ce script a été développé par : Michael Molho David Routin

Et j’ai contribué à ce projet en ajoutant le check de la version 2.15 qui contient un faille de type DoS.

Ouai je suis assez fier pour le coup, car je n’avais encore jamais participé à un projet sur GitHub. Donc de voir mon nom dans les “Contributors”, ça fait plaisir.

Update 20.12.2021 : La version 2.16 est aussi vulnérable à une faille de type DoS, j’ai effectué une nouvelle pull request afin de maj le script PowerShell.

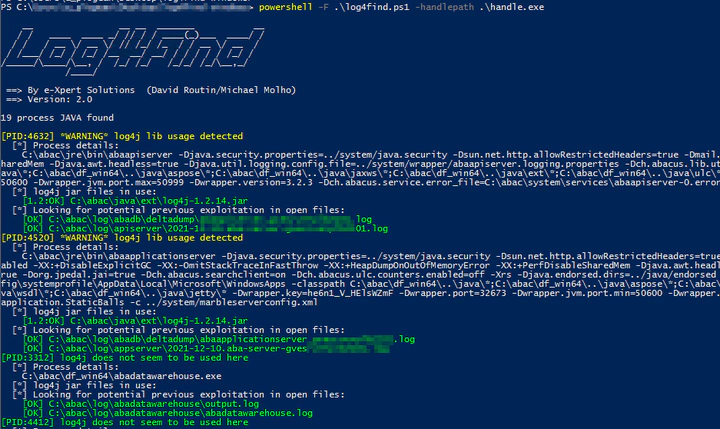

Voici comment l’utiliser sur Windows :

- Tu télécharges handle.exe (un outil des sysinternals) ici : https://docs.microsoft.com/en-us/sysinternals/downloads/handle

- Tu déposes le script sur ton serveur

- Tu le lances en admin en utilisant cette commande :

powershell -ExecutionPolicy Bypass -File log4find.ps1 -HandlePath <handle.exe_filepath>

Et tu auras des résultats colorés :

- vert : t’es bon

- rouge : attention, tu as une ou les deux vulnés sur ton serveur

- jaune : le check n’a pas réussi, vas faire un check à la mano.

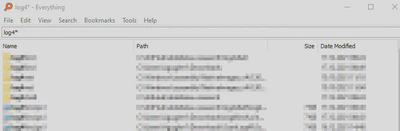

Dans le cas ou le check a raté, je te conseille d’utiliser “everything"de voidtools . C’est un search engine pour Windows qui est vraiment incroyable de part sa vitesse.

Pour utiliser Everything, il te suffit de le lancer en admin et ensuite tu tapes ta recherche.

log4*

L’astérisque “*” sert de wildcard.

Dans mon cas, y a pas de java sur ma machine, juste 1000 scripts PowerShell et des fichiers/dossiers en lien avec ces scripts de détection de Log4J.

Voilà. enjoy !