Comment configurer un serveur privé Palworld et sécuriser son accès

Comment configurer un serveur privé Palworld et sécuriser son accès

Bonjour à tous,

L’accès anticipé à Palworld vient de sortir et comme j’aimerais jouer avec mes amis, j’ai décidé de configurer un serveur palworld dédié et sécurisé.

Le projet - Serveur privé Palworld

J’aimerais gérer un serveur privé Palworld mais en gardant la sécurité à l’esprit. Je ne veux pas l’exposer au public et je ne veux pas ouvrir de ports sur mon routeur. De plus, je préfère exécuter ce type d’applications/serveurs directement dans des conteneurs Docker.

Comme j’ai un serveur Unraid chez moi, j’ai choisi d’y exécuter un conteneur Docker du serveur Palworld et d’utiliser Tailscale afin d’accéder en toute sécurité au serveur.

Commençons !

Installer le serveur Palworld

J’utilise donc une image de conteneur Docker pour exécuter Palworld. Cette image Docker a été préparée par “ich777”.

Si vous avez un serveur Unraid comme moi, allez simplement sur votre serveur Unraid, puis accédez à “Apps”. et installez cette image docker :

L’installation prendra un certain temps car il faut télécharger tous les fichiers liés au jeu.

Modifiez le fichier de configuration de votre serveur palworld

Arrêtez votre conteneur Docker.

La configuration se trouve à l’adresse : …/Pal/Saved/Config/LinuxServer/PalWorldSettings.ini

Ici, vous pouvez modifier les paramètres de votre choix pour votre serveur, mais vous devez au moins modifier les éléments suivants :

ServerName="TheNameOfYourServer",

ServerDescription="Descriptions of your server",

AdminPassword="YourAdminPWD",

ServerPassword="NOPASSWORD-REMOVE",

PublicPort=8211,

PublicIP="YourTailScaleUnraidServerIP"

⚠️ À l’heure actuelle, il y a un problème d’accès à Palworld via une adresse IP si vous avez configuré un mot de passe dans le fichier de configuration de votre serveur Palworld. Supprimez donc le « mot de passe du serveur ». et définissez simplement :

ServerPassword=""

Mais comme nous utilisons tailscale, tout est sécurisé par tailscale, nous n’aurons donc pas besoin de cette sécurité (le mot de passe) pour accéder au serveur. Seuls les utilisateurs autorisés du tailnet pourront accéder à cette adresse IP et à ce port. Merci aux ACL. ⚠️

Update 2025 : Plutôt qu’utiliser les ACLs , j’utilise la nouvelle intégration de Tailscale avec Unraid qui permet de facilement configurer Tailscaile au niveau du container , et de partager simplement le container avec des contacts. On va sur le container palworld dans notre liste de machines sur tailscale et on fait “partager” (voir photo ci-dessous).

Une fois terminé, vous pouvez relancer votre container Docker.

Installer Tailscale sur votre serveur

Concernant la configuration de tailscale, comme j’utilise un serveur Unraid, je vous redirige vers cet article incroyable d’Ibracorp.

https://docs.ibracorp.io/tailscale/

ACLs Tailscale

Update 2025 : Plutôt qu’utiliser les ACLs , j’utilise la nouvelle intégration de Tailscale avec Unraid qui permet de facilement configurer Tailscaile au niveau du container , et de partager simplement le container avec des contacts. On va sur le container palworld dans notre liste de machines sur tailscale et on fait “partager” (voir photo ci-dessous).

Nous allons maintenant configurer les ACL.

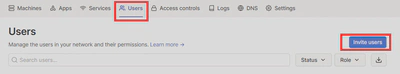

Dans tailscale, invitez vos amis à rejoindre votre tailnet :

panneau d’administration tailscale

Configurez ensuite les ACL, pour cela cliquez sur “Access controls” près de « Users ».

Voici un exemple de ce que vous pouvez faire :

{

// Declare static groups of users.

"groups": {

"group:owner": ["your_email_address_as_you_are_the_owner"],

"group:myfriends": [

"[email protected]",

"[email protected]",

],

},

"acls": [

// Rule for the "owner" group - full access

{

"action": "accept",

"src": ["group:owner"],

"dst": ["*:*"],

},

{

"action": "accept",

"src": ["group:myfriends"],

"dst": ["mytailscaleunraidserverip:8211"],

},

],

}

Ici, ce que j’ai fait dans cet exemple, c’est d’autoriser le groupe"myfriends" à accéder accéder uniquement à l’adresse IP de mon serveur Unraid uniquement sur le port utilisé par le serveur Palworld.

Mon serveur n’est donc pas accessible au public, seuls mes amis qui ont installé Tailscale sur leurs ordinateurs peuvent accéder à ce serveur. Et ils ne peuvent accéder qu’au serveur Palworld et non aux autres serveurs ou services qui pourraient s’exécuter sur mon serveur Unraid.

C’est le moment de jouer !

Assurez-vous que tailscale est installé sur votre ordinateur et que vous faites partie du réseau tailnet de la personne hébergeant le serveur. Assurez-vous d’être connecté à tailscale. Et…

Lancez le jeu !

palworld accède à un serveur dédié sécurisé

Entrez l’ip tailscale de votre serveur et son port :

palworld entrez l’adresse IP du serveur

Enjoy ! 🤓🕹️

Sur le même sujet

- Selfhoster / héberger AFFiNE sur Unraid en utilisant docker

- Monica PRM n'envoie pas les rappels par e-mail - Comment résoudre ce problème

- Comment installer Monica à l'aide de Docker sur Unraid

- Faire du remote gaming facilement grâce à Sunshine et Moonlight

- Le routage c'est quoi ? Introduction au Routage et au Rôle des Routeurs